Najczęstsze przyczyny włamań na strony internetowe

W obliczu rosnącej liczby ataków hakerskich i zaawansowanych technik wykorzystywanych przez cyberprzestępców, zabezpieczanie stron internetowych stało się kluczowym elementem strategii każdej organizacji. Właściwe podejście do ochrony zasobów online wymaga zrozumienia głównych przyczyn, które mogą prowadzić do naruszenia bezpieczeństwa. Artykuł prezentuje sześć najczęściej występujących błędów i luk, które ułatwiają nieautoryzowany dostęp do witryn.

Słabe hasła i niewłaściwe zarządzanie kontami użytkowników

Jednym z najbardziej podstawowych, a jednocześnie najczęściej pomijanych elementów ochrony jest kwestia słabych haseł. Hasła o niewystarczającej długości, składające się z popularnych ciągów znaków lub powtarzane na wielu platformach, znacznie zwiększają ryzyko nieautoryzowanego dostępu. Zautomatyzowane narzędzia mogą błyskawicznie złamać proste kombinacje, co w praktyce oznacza, że każdy atakujący może dotrzeć do panelu administracyjnego w ciągu kilku minut.

Niewłaściwe zarządzanie kontami użytkowników to kolejny istotny problem. Brak regularnego przeglądu uprawnień, korzystanie z kont z najwyższymi przywilejami do codziennych czynności czy brak procedur blokowania nieaktywnych lub nieużywanych profili skutkują pozostawieniem otwartych drzwi dla atakujących. Wdrożenie autoryzacji wieloskładnikowej i narzędzi do kontroli dostępu pozwala na znaczące ograniczenie potencjalnych zagrożeń.

Luki w oprogramowaniu i brak regularnych aktualizacji

Nieaktualne systemy zarządzania treścią (CMS), wtyczki i moduły stanowią łatwe pole do działań hakerskich. Luki w kodzie oprogramowania są szybko wykrywane i mogą być wykorzystane do przejęcia kontroli nad serwerem lub zainfekowania plików złośliwym oprogramowaniem. Brak wdrożenia łatki bezpieczeństwa niemal zawsze kończy się fatalnie, gdyż automatyczne skanery wykrywają podatności w nieaktualnych komponentach.

hostido.pl oferuje ekspresowy hosting z automatycznym wdrażaniem poprawek, co znacząco przyspiesza proces zamykania słabych punktów w infrastrukturze. Dzięki temu można minimalizować ryzyko związane z opóźnieniami, zachowując ciągłą ochronę na najwyższym poziomie.

Regularne aktualizacje nie dotyczą tylko samego CMS, ale także bibliotek języków programowania, środowiska systemowego oraz komponentów serwerowych. Kompleksowe podejście do utrzymania aktualności oprogramowania to fundament skutecznej strategii bezpieczeństwa.

Niewłaściwa konfiguracja serwera i zabezpieczeń

Odpowiednia konfiguracja serwera i utrzymanie zasad bezpieczeństwa to kolejny obszar, w którym często pojawiają się błędy. Domyślne ustawienia serwera, brak wyłączenia niepotrzebnych usług czy otwarte porty stwarzają środowisko łatwe do ataku.

Podstawowe błędy konfiguracyjne można przedstawić za pomocą listy wypunktowanej:

- Nieograniczony dostęp do panelu administracyjnego

- Brak aktywnego firewall na poziomie aplikacji

- Używanie przestarzałych protokołów zamiast bezpiecznych wersji

- Brak izolacji środowisk testowych od produkcyjnych

W celu bezpieczeństwa należy stosować zasady minimalnych uprawnień, wyłączać i usuwać zbędne moduły, a także wdrażać dodatkowe warstwy ochrony, takie jak moduły monitorujące i systemy zapobiegania włamaniom.

Ataki typu SQL Injection i Cross-Site Scripting (XSS)

Ataki SQL Injection polegają na wstrzykiwaniu złośliwych kodów w zapytania do bazy danych, co pozwala na nieautoryzowany dostęp do danych, usuwanie lub modyfikację tabel. Brak odpowiedniej walidacji danych wejściowych otwiera drogę do przejęcia kontroli nad całą bazą i wykradania informacji.

Cross-Site Scripting (XSS) to technika polegająca na osadzeniu złośliwego skryptu w treści wyświetlanej użytkownikom. Skrypty te mogą przechwytywać ciasteczka, podszywać się pod użytkowników czy przekierowywać do zewnętrznych witryn. Brak filtracji danych wejściowych i prawidłowej obsługi parametrów HTTP sprawia, że zabezpieczenia stają się niewystarczające.

Zarówno w przypadku SQL Injection, jak i XSS, wdrożenie preparowanych zapytań oraz mechanizmów ochronnych na poziomie aplikacji jest konieczne, aby skutecznie przeciwdziałać atakom i chronić integralność danych.

Brak odpowiedniego monitoringu i reakcji na incydenty

Wielu administratorów nie posiada wdrożonego systemu monitoringu, który ostrzegałby o nietypowych próbach logowania, nagłym wzroście ruchu czy zmianach w strukturze plików. Brak ciągłej analizy zdarzeń uniemożliwia szybkie wykrycie włamania i minimalizację szkód.

Efektywny system detekcji włamań (IDS) pozwala na identyfikację podejrzanych działań w czasie rzeczywistym, a integracja z narzędziami typu SIEM umożliwia gromadzenie i analizę logów, co usprawnia proces reagowania na incydenty.

Niewystarczające zabezpieczenia transmisji danych

Transmisja niezaszyfrowanych informacji naraża je na przechwycenie przez osoby trzecie. Ataki typu „Man-in-the-Middle” pozwalają na odczytywanie i modyfikację przesyłanych danych, co może prowadzić do kradzieży poufnych informacji, takich jak hasła czy dane klientów.

Wprowadzenie szyfrowania end-to-end oraz stałe korzystanie z protokołów TLS/SSL to podstawowe elementy polityki bezpieczeństwa. Należy regularnie odnawiać certyfikaty SSL oraz konfigurować bezpieczne zestawy szyfrów, aby zapobiegać atakom bazującym na słabych algorytmach.

Kompleksowe podejście do ochrony transmisji obejmuje także wdrożenie zabezpieczeń na poziomie serwera proxy oraz mechanizmów CDN, które dodatkowo utrudniają analizę ruchu przez potencjalnych atakujących.

Ostatnie Artykuły

Victoria Strzebiń świętuje 80 lat. Jubileusz miał sport, odznaki i fajerwerki

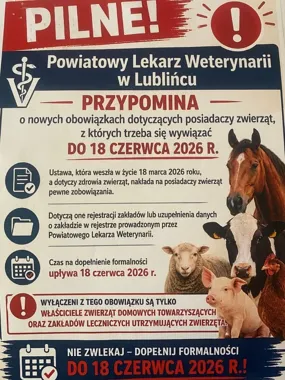

Krótki termin dla hodowców zwierząt - rejestr trzeba uzupełnić do 18 czerwca

Rodzinny piknik ekologiczny przyciągnął tłumy – na Bulwarze Europejskim nie brakowało atrakcji

SP4 świętuje 60 lat - polonez, wspomnienia i nowe otwarcie pamięci

W Lubitece zagrają planszówki - wieczór dla strategów i początkujących

Nowe książki w Lubitece kuszą emocjami, humorem i tajemnicą

Fajans z Glinicy wraca na scenę - w Lubitece ożyje zapomniana historia

Lubiteka w gronie odważnych bibliotek - Lubliniec ma powód do dumy

W Lubitece powstały serca z drewna - prezent dla mamy z własną historią

Nowe laboratorium energii powstanie w lublińskiej szkole. Dotacja już przyznana

Oldboje zagrali na serio. W Kochanowicach poznano nowych zwycięzców

W Koszęcinie dzieci zobaczyły sprzęt, którego na co dzień używają mundurowi

Petycja przeciw wariantowi D S11 już w sieci. Spór dotyczy Lublińca

Jesienna elegancja w stylu smart casual – jak połączyć luz z profesjonalizmem?

Przydatne dane teleadresowe

- Starostwo Powiatowe w Lublińcu - kontakt, godziny, wydziały

- Urząd Stanu Cywilnego w Herbach - kontakt, godziny, sprawy obywatelskie

- Biuro Powiatowe ARiMR w Lublińcu - kontakt, infolinia, programy pomocowe

- Filia Biblioteki w Sierakowie Śląskim - adres i usługi

- Sąd Rejonowy w Lublińcu - kontakt, wydziały, godziny i e-usługi

- Urząd Gminy Ciasna - kontakt, godziny, wydziały i sprawy do załatwienia